+ 50.000 millones de dispositivos conectados a Internet

Hacker/Cyber Criminal: alguien con un conocimiento avanzado de computadoras y de redes informáticas que pueden tener como fines de lucro el robo de los datos personales de las empresas y personas físicas

Cada vez es más importante hablar sobre la seguridad informática en pleno proceso de digitalización, cada día el número de dispositivos conectados a la web se incrementan y las facilidades de pago online crecen de manera exponencial, por lo tanto, hay mas probabilidades de vulnerabilidad frente a las amenazas de los cibercriminales.

La prensa habla cada vez más sobre el peligro de los hackers en la vida cotidiana exponiéndolo como un problema muy serio del cual no se libra nadie, dando la oportunidad a los gobiernos de los países que intenten conseguir más detalles de nuestros datos personales para «nuestra protección».

La mayoría de la gente perciben a un hacker como lo que han conocido por el personaje de las películas, un tío con capucha y gafas de sol que es una combinación entre un mago, un ingeniero y un pianista que puede robarte el dinero, tus datos bancarios, vaciar las cuentas de las empresas solo si teclea muy rápido en el ordenador. Bueno…por un lado es verdad! Pero no se equivoquen para robar millones de euros a unas empresas y pasar de sus protocolos de seguridad supone mucho trabajo y una red entera de cibercriminales cada uno con su posición bien definida en la organización.

A continuación vamos a detallar el top 3 Hackers de los últimos años que han dejado un daño económico y reputacional sustancial después de su ataque informático.

FBI ha aniquilado en 2015 el virus llamado Zeus que tenía como objetivo principal extraer información bancaria y datos confidenciales de las unidades de discos duros infectados arrasando globalmente y con perjuicios de más de 100 millones de dólares, un cuarto del millón de ordenadores afectados pertenecían a USA.

¿Cómo actuaba el virus? Una vez que el ordenador estaba infectado con este virus tipo troyano clonaba las claves de acceso memorizando las teclas utilizadas para el acceso a diferentes páginas de instituciones o empresas del sector financiero y los datos obtenidos estaban redirigidos a un servidor situado en otro país y de ahí utilizado como moneda de cambio de los cibercriminales.

Bogachev ha sido acusado por FBI de piratería informática y fraude, pero no está detenido a falta de un acuerdo de extradición entre Rusia y USA, se supone que vive en Anapa, Rusia donde navega tranquilamente en su yate.

Evgeniy Mikhailovich Bogachev

administrador de ZEUS

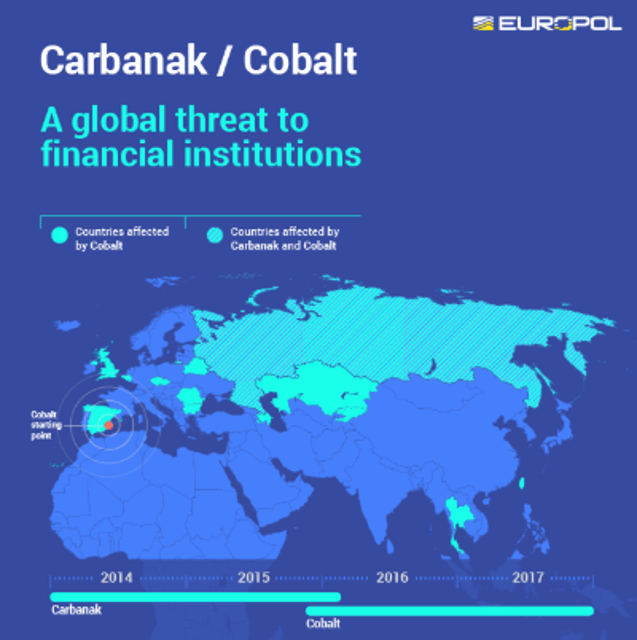

Europol informa que en marzo 2018 ha detenido al cabeza de la organización criminal que ha creado el virus Carbanak en Alicante, España, el fruto de un trabajo laborioso llevado a cabo de la Policía Nacional española con el soporte de Europol, FBI, las autoridades rumanas, taiwaneses y ciertas compañías de ciberseguridad privadas.

¿Cómo actuaba el virus? En el 2013 los delincuentes atacaron bancos, instituciones financieras y plataformas de pago online en más de 40 países causando pérdidas de 1 billón de dólares. La banda empezó su actividad a finales de 2013 lanzando la campaña del malware Anunak que tenía como objetivo las transferencias financieras y la red de ATM de instituciones financieras globales. El año siguiente Anunak ha recibido unas actualizaciones más sofisticadas y se transformó en el ya famoso Carbanak. En todas las olas de ataques los cibercriminales mandaban a los empleados de banca phishing emails donde adjuntaban ficheros infectados, una vez instalado debido al error humano, el virus tomaba control del ordenador, acceso al sistema interno del banco e infectaba los servidores que controlan los ATMs.

¿Cómo sacaban el dinero?

Configuraban el ATM para evacuar cantidades de dinero a horas predeterminadas, donde una de los mulas del equipo criminal esperaba la retirada.

Las plataformas de pago online se configuraban para transferir dinero directamente en las cuentas de la banda.

Las bases de datos con la información de las cuentas se modificaron para que el saldo de las cuentas bancarias se inflara, y luego se utilizaron mulas de dinero para recolectar.

Desconocido

administrador de CABANAK y Cobalt

Entre 2010 y 2012 Spyeye fue un malware bancario que consiguió infectar a 50 millones de ordenadores y causando daños económicos cerca de 1 billon de dolares en entidades financieras y personas naturales.

¿Cómo actuaba el virus? Panin compro el virus Zeus de Bogachev en noviembre 2010 y lo modifico, introduciendo nuevos elementos para crear su proprio malware que bautizo como Spyeye.

Spyeye actuaba como un troyano que se infiltraba en el ordenador y robaba los datos personales, claves de acceso, engañaba a los individuos con paginas de logar falsas de sus bancos y la información se redirigía al atacador o al servidor de control.

Para maximizar la productividad, Panin llego a comercializar el virus con precios entre $1,000 y $ 10,000 en un forum llamado Darkcode donde actuaban otros cybercriminales.

Panin y sus cómplices han sido detenidos en 2013 del FBI, justo al tiempo porque las autoridades descubrieron que Panin planeaba sacar al mercado la versión 2.0 del virus, versión mejorada, indetectable que hubiese causado grandes perdidas en la industria bancaria internacional.

Es importante aprender de estos ataques sufridos a entidades bancarias, ya que con el tiempo se han ido sofisticando los ataques de los hackers y se pone en evidencia la vulnerabilidad de las aplicaciones web, así como la necesidad de implementar controles o mecanismos que aseguren la información que es administrada a través de sus sistemas y que ademas eviten el acceso no autorizados a esta información por una parte y también la integridad de la misma de personas inescrupulosas que existen en el ciberespacio.

El poder identificar las vulvnerabilidades que se tienen en los sistemas que se tienen expuestos en la red y además evaluar los riesgos existentes para la implementación de controles adecuados que eviten el acceso no autorizado a la información sensible que se tenga, tanto de personas internas como externas a las instituciones; son tareas importantes que se deberían realizar en todas las instituciones para prevenir estos ciber-crímenes. Se entiende que hoy en día es necesario estar preparado para estas situaciones, independientemente del tipo de empresa o institución, el país, el tipo de información que se maneje; y para todo esto necesitamos concientizar a las personas y también capacitar a las áreas de tecnologías. A cualquiera le puede pasar y es mejor tomar decisiones preventivas y no correctivas.

Muchas gracias María por el feedback, no podemos estar más de acuerdo con tu comentario! Independientemente del sector en que uno actúa, todos los miembros de un equipo tienen que entender las amenazas, cómo prevenirlos y cómo mitigar el impacto.